Службы государственной безопасности создали прецедент. Каждый владелец анонимной точки доступа в Интернет под угрозой уголовного преследования.

Предыстория

Последние несколько дней различные источники (раз, два, три) сообщают об аресте математика Дмитрия Богатова. Основание ареста — размещение материалов в интернете с его IP-адреса.

Пресненский районный суд Москвы в третий раз рассмотрел ходатайство следствия об аресте 25-летнего преподавателя МФЮА Дмитрия Богатова. Математика обвиняют в том, что он якобы размещал в соцсетях материалы с призывами к массовым беспорядкам во время уличной акции 2 апреля. В этой связи ему выдвинуты обвинения:

- в приготовлении к организации массовых беспорядков (часть 1 статьи 30, часть 1 статьи 212 УК),

- в призывах к терроризму (статья 205.2 УК).

Богатова пытались арестовать трижды. На третий суд отправил его на два месяца в СИЗО (до 8 июня).

Как в деле фигурирует Tor

В основу обвинений легли записи на форуме для системных администраторов sysadmins.ru («Сисадмин.ру») пользователя по имени Айрат Баширов. Он создал тему «Требуем системных изменений в стране!» и оставил несколько записей, которые правоохранительные органы расценили как призыв к организации массовых беспорядков и к терроризму.

Одновременно обвинение утверждает, что информация размещалась с IP-адреса квартиры Богатова. Однако, сам Богатов, по словам адвоката, использует для выхода в интернет прокси-сервера, ID и IP-адреса, принадлежащие японскому провайдеру. А записи были выложены с нескольких IP-адресов — и лишь один из них принадлежал Богатову.

Предположительно, настоящий автор сообщений пользовался анонимной сетью Tor, одну из выходных точек с адресом

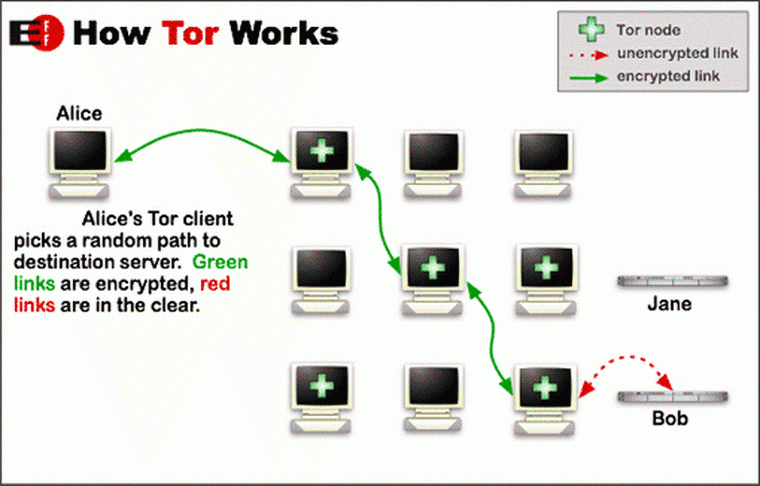

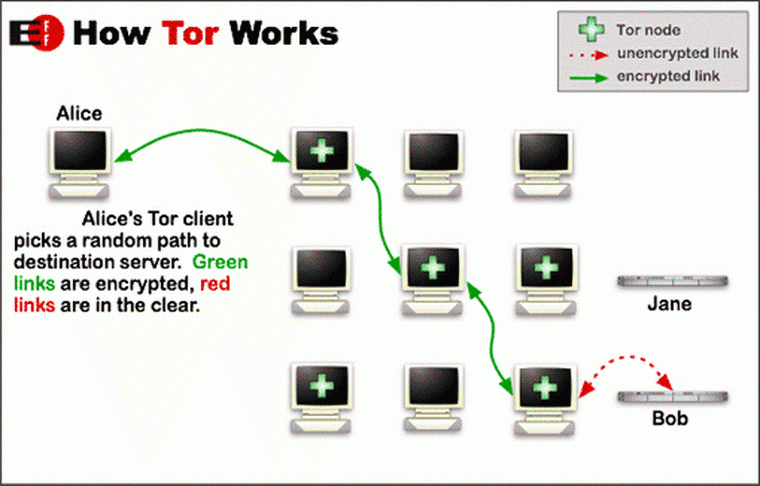

Что такое Tor: entry, middleman и exit node

Для использования сети Tor необходимо предустановленное программное обеспечение, представляющее собой прокси-сервер, обеспечивающий анонимный веб-серфинг в сети.

Каждый пакет данных, попадающий в систему, проходит через три различных прокси-сервера — узла (node), которые выбираются случайным образом. Перед отправлением пакет последовательно шифруется тремя ключами: сначала для третьего узла, потом для второго и в конце, для первого.

Когда первый узел получает пакет, он расшифровывает «верхний» слой шифра (аналогия с тем, как чистят луковицу) и узнаёт, куда отправить пакет дальше. Второй и третий сервер поступают аналогичным образом.

У каждой ноды есть свое назначение. Первая — точка входа (entry node), из которой трафик перенаправляется в промежуточные маршрутизаторы (middleman node), используемые для запутывания следа. Послу прохождения случайного набора средних точек, нешифрованный пакет данных передается из точки выхода (exit node) до изначального адреса получателя (сервера).

У каждой ноды есть свое назначение. Первая — точка входа (entry node), из которой трафик перенаправляется в промежуточные маршрутизаторы (middleman node), используемые для запутывания следа. Послу прохождения случайного набора средних точек, нешифрованный пакет данных передается из точки выхода (exit node) до изначального адреса получателя (сервера).

Сервер в качестве адреса отправителя видит IP-адрес exit node. Данные, полученные от него, проходят тот же самый процесс.

Есть ли вина, или «Я тебя по IP вычислю»?

Преподаватель отрицает, что призывал к беспорядкам и писал эти сообщения: «Я не совершал преступления, скрываться от органов не намерен». Защита считает, что неизвестные могли использовать IP-адрес exit node Богатова.

На том же ресурсе, где были размещены посты из материалов дела, появлялись публикации со 104 IP-адресов — из Подольска, Японии, Нидерландов. Среди них нашелся и тот, что был опубликован якобы из квартиры Богатова.

Однозначно определить вину Богатова на данный момент не удалось. Существуют материалы, которые доказывают — в момент публикаций дома он не был, и за ноутбуком не сидел. Отправить трафик через собственную ноду можно (даже нужно), но это не обязательный процесс, особенно при использовании Tor вне домашней сети.

Вероятно, некий пользователь Айрат Баширов, возможно, совершенно никак не связанный с Богатовым, 29 марта 2017 года запустил Tor-браузер. Случайно определенный выход в общую сеть оказался российским узлом, принадлежавшим арестованному математику.

Вероятно, некий пользователь Айрат Баширов, возможно, совершенно никак не связанный с Богатовым, 29 марта 2017 года запустил Tor-браузер. Случайно определенный выход в общую сеть оказался российским узлом, принадлежавшим арестованному математику.

Последствия: анонимные точки доступа — угроза для владельца?

На территории России дело Дмитрия Богатова — первый известный случай ареста оператора выходной ноды сети Tor.

Позиция обвинения основывается на совпадении IP адреса. Таким образом, в зону риска попадают не только элементы сети Tor, но и:

- операторы открытых wi-fi точек в публичных местах;

- пользователи VPN-сервиса Hola (работает по схожему принципу);

- заражённые троянами персональные компьютеры, ноутбуки и смартфоны;

- ботнеты из роутеров и IoT-устройств.

Каждый из нас — в опасности! Как спасаться?

Перечень возможных устройств, находящихся под угрозой, касается каждого из нас. Злоумышленники могут использовать зараженные устройства для публикации постов (обычных сообщений в социалках, КАРЛ!), за которые будет нести ответственность конечный пользователь-владелец.

Практически все устройства — а значит, и их владельцы — под угрозой. Для того, чтобы максимально исключить возможность подобной ситуации, необходимо сделать довольно много:

- Запрещать доступ в сеть приложениям, способные работать без сети.

- Запрещать доступ в сеть непроверенным приложениям.

- Использовать антивирусы, файерволы и блокировщики рекламы.

- Регулярно проверять сетевые соединения на соответствие используемому софту. “Левые” — отсекать.

- Исключать потерю или кражу устройства с возможностью сетевого доступа.

- Не передавать доступ к устройствам или сетевым соединениям незнакомым лицам.

- Устанавливать надежные пароли.

- Оперативно реагировать на взлом любых собственных ресурсов.

- Читать iPhones.ru — мы будем оперативно следить за ситуацией и рассказывать про возможные бэкдоры.

Выходные ноды Tor и расшаренный Wi-Fi без пароля так же под угрозой до прояснения ситуации и вынесения окончательного приговора суда.

А вы — готовы обезопасить себя? Источник-https://www.iphones.ru/iNotes/696486

Комментарии

Отправить комментарий